- within Technology topic(s)

- in Africa

- within Technology, Wealth Management and Employment and HR topic(s)

- with Senior Company Executives, HR and Inhouse Counsel

Continuamos con nuestro análisis del segundo bloque de Guías Técnicas Especializadas (Guías 3 a 15) de la Agencia Española de Supervisión de la Inteligencia Artificial (AESIA) para el cumplimiento del Reglamento Europeo de Inteligencia Artificial (RIA).

Esta vez desglosamos los pilares operativos de las Guías núm. 11 y 12, centradas en la ciberseguridad y la generación y conservación de los registros en los sistemas de IA:

Guía 11: "Ciberseguridad"

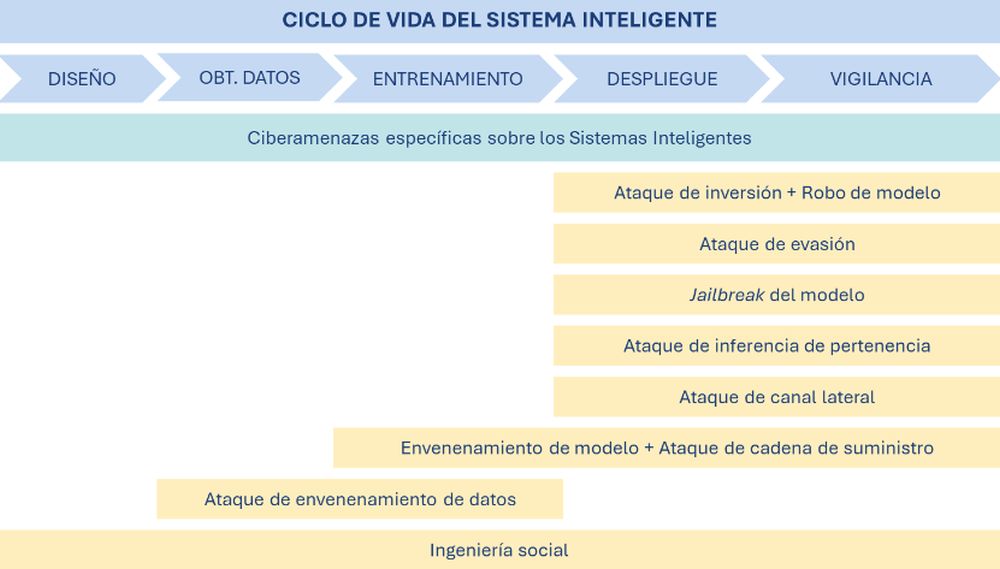

La Guía 11, titulada "Ciberseguridad", desarrolla las medidas que deben implementarse en los sistemas de IA para mitigar los riesgos y ataques a los que pueden enfrentarse a lo largo de su ciclo de vida.

La Guía subraya que, para aplicar eficazmente estas medidas, es imprescindible identificar previamente los tipos de ataques potenciales. A tal efecto, ofrece un esquema que relaciona las distintas fases del ciclo de vida del sistema con los posibles ataques en cada una de ellas:

Ilustración. 'Ciclo de vida del sistema inteligente'. Fuente: Guía nº 11.

Este enfoque permite que el proveedor o responsable del despliegue conozca los riesgos y ajuste adecuadamente las medidas de protección. Las principales medidas de ciberseguridad se agrupan en los siguientes bloques:

1. Medidas de ciberseguridad organizativas, que deben garantizarse y mantenerse a lo largo del ciclo de vida del sistema:

- El proveedor deberá, entre otras acciones: planificar de manera global el nivel de ciberseguridad aplicado al sistema de IA durante el proceso de diseño y desarrollo; involucrar desde el inicio del sistema de IA al Delegado de Protección de Datos; acompañar a las instrucciones de uso del sistema de IA las recomendaciones de alto nivel en ciberseguridad aplicada a la IA; designar responsables del seguimiento; en el caso de que el sistema de IA sea entregado al responsable del despliegue en un formato on-premise o in-cloud gestionado por el responsable del despliegue, el proveedor debe proporcionar instrucciones adecuadas para su protección.

- En este sentido, las medidas organizativas deben estar alineadas con medidas técnicas. Así, durante los procesos de instalación y/o configuración del sistema y en el manual de instrucciones, el proveedor deberá incluir información relativa a todos los riesgos de ciberseguridad concretos del sistema y cómo este se encuentra protegido. Asimismo, a lo largo del ciclo de vida deberán emplearse herramientas que automaticen las pruebas de seguridad y garantizar que las actualizaciones mantengan un nivel de ciberseguridad consistente y no degradado.

2. Medidas para reforzar la resistencia del sistema frente a intentos no autorizados de alterar su uso, resultados de salida o funcionamiento. Este tipo de medidas deben ir apoyadas de inventarios de activos y de actores del sistema durante todo el ciclo de vida. Destacamos, entre otras, las siguientes medidas:

- El proveedor deberá implementar, entre otras medidas: inventariar todos los actores implicados en el proceso; establecer el nivel de accesos y permisos de cada uno de ellos; definir los roles implicados en la utilización de la herramienta; planificar y realizar el inventario de activos incluyendo herramientas, datos, procesos y modelos.

Como soporte técnico, estos inventarios deberán contar con sistemas informáticos adecuados, mecanismos que permitan aplicar las políticas de acceso y un sistema documental centralizado, actualizado y accesible. - El responsable del despliegue deberá conocer los actores y activos que le resulten aplicables. A nivel organizativo, deberá integrar la documentación del proveedor con su organigrama interno y, cuando el sistema sea un activo propio, tratarlo como tal a efectos de ciberseguridad.

3. Medidas para identificar y mitigar las vulnerabilidades asociadas a los datos de entrenamiento, que deberán establecer controles de seguridad para evitar la alteración o manipulación:

- El proveedor, entre otras medidas, deberá implementar controles de seguridad según la vulnerabilidad detectada. Por ejemplo, ampliar los conjuntos de datos mediante técnicas de aumento cuando sean insuficientes o establecer políticas adecuadas de control de accesos si existen deficiencias en la gestión de permisos.

- Para el responsable del despliegue, la principal acción organizativa para proteger los sistemas frente a ataques de envenenamiento será realizar una lectura y comprensión del manual de instrucciones.

4. Medidas de protección frente a ataques adversarios, mediante controles de seguridad específicos:

- El proveedor deberá, por ejemplo, evitar el uso de modelos ampliamente conocidos cuando exista riesgo de transferencia de ataques adversarios, e integrar la seguridad específica de sistemas de IA en sus estrategias de sensibilización.

- El responsable del despliegue deberá conocer y analizar todas las vulnerabilidades y controles que sean de su responsabilidad y así asignar recursos humanos y técnicos para mitigarlas.

5. Medidas frente a ataques dirigidos a descubrir y explotar los defectos del sistema de IA, ya sean intrínsecos del modelo o derivados de su integración en el entorno software:

- El proveedor deberá identificar e inventariar los defectos del modelo seleccionado, documentarlos en el modelo de amenazas y aplicar medidas para mitigar su explotación.

- El responsable del despliegue deberá comprender el manual elaborado por el proveedor en relación con los defectos intrínsecos del sistema y los mecanismos de configuración que le sean de aplicación de IA dentro del alcance de la finalidad prevista.

Guía 12: "Registros y archivos de registro generados automáticamente"

La Guía 12, titulada "Registros y archivos de registro generados automáticamente", detalla las medidas necesarias que deben implementar los proveedores y responsables del despliegue para cumplir con los requisitos del RIA en relación con la generación y conservación de registros en los sistemas de IA.

La Guía subraya la importancia de respetar los siguientes principios para una gestión adecuada de registros en los sistemas IA: confidencialidad, integridad, disponibilidad, autenticidad, accesibilidad y trazabilidad, responsabilidad, y retención y eliminación. Asimismo, destaca los siguientes aspectos clave:

- Debe tenerse en cuenta el tipo de agente responsable de los registros. Los proveedores o responsables del despliegue deberán encargarse de la conservación de los registros que genera el sistema siempre que estén bajo su control durante al menos seis meses, salvo que se disponga lo contrario en el Derecho de la Unión o nacional aplicable. En el caso de entidades financieras, los registros deberán conservarse como parte de su documentación obligatoria.

- Los registros deberán reflejar la información que se haya identificado como necesaria tras el proceso de evaluación.

- Cuando se trate de sistemas de identificación biométrica remota, se deberán incorporar elementos específicos y, como mínimo: un registro del período de cada uso del sistema (la fecha y la hora de inicio y la fecha y la hora de finalización de cada uso); la base de datos de referencia con la que el sistema ha cotejado los datos de entrada; los datos de entrada con los que la búsqueda ha arrojado una correspondencia; y la identificación de las personas físicas implicadas en la verificación de los resultados.

Dicho lo anterior, para un adecuado desarrollo y gestión de los registros, se deben abordar, de manera escalada, los siguientes procesos:

1. Evaluación y diseño de los registros: consiste en analizar y determinar la necesidad de generar el registro, definir los objetivos específicos para la generación del registro y establecer su alcance. En esta fase se diseña el registro a través de la identificación de campos y categorías para recopilar información. Dentro de este proceso de evaluación y diseño de los registros se deberá: identificar la necesidad, identificar los objetivos, definir el alcance, diseñar el registro e identificar a los responsables del registro. Este proceso debe apoyarse en:

- Las medidas de la Guía 5 sobre gestión de riesgos, a partir de cuyo inventario se determinará qué sucesos deben evidenciarse mediante registros.

- La implantación del sistema de vigilancia poscomercialización previsto en la Guía 13, que permitirá identificar la información necesaria tras la comercialización del sistema.

- Las medidas de vigilancia humana de la Guía 6, para identificar la información necesaria que el sistema debe proporcionar a tal efecto.

Este proceso debe revisarse de forma continua, especialmente si se producen cambios en el sistema que afecten al análisis de riesgos.

2. Captura, almacenamiento y control de acceso: consiste en capturar, almacenar y conservar los registros definidos en la fase (i) para garantizar su protección frente a cualquier acceso no autorizado, modificaciones no deseadas, pérdidas o destrucción. Para ello, se deberá guardar los registros de manera que se pueda garantizar una protección frente a lo anterior por lo que, entre otras cosas se debe: recabar información en los registros de acuerdo con los criterios establecidos en la fase (i); seleccionar los medios de almacenamiento y materiales de protección adecuados; implementar medidas de ciberseguridad y control de acceso adecuadas; desarrollar y definir roles y responsabilidades sobre la gestión de los riesgos; etc.

3. Retención y eliminación de los registros: consiste en el proceso que establece y recoge las necesidades de conservación y destrucción de los registros que han sido creados, capturados y almacenados. Por ello, se debe tener en cuenta que éstos están determinados por dos factores: por un lado, las necesidades de conservar los registros identificados en el proceso (i); y, por otro lado, se debe considerar los requisitos regulatorios o normativos aplicables (por ejemplo, la LOPDGDD y el RGPD en caso de que los registros incluyan datos personales).

La eliminación de un registro deberá estar autorizada y documentada, debiendo, en todo momento, cumplir con las medidas de seguridad y acceso implementadas. No obstante, aquellos registros que estén en algún proceso legal no podrán ser destruidos hasta que se autorice su destrucción.

4. Seguimiento y mejora continua: el objetivo es asegurarse y mejorar la calidad y eficacia del sistema de gestión de riesgos, siendo necesario hacer un seguimiento y establecer unos periodos determinados de revisión y actualización del sistema de gestión de registros. Para ello se deberán establecer las siguientes fases como parte del proceso: monitorización e identificación de posibles errores, análisis de los datos registrados, implementación de mejoras, evaluación de las mejoras, y ciclo de mejora continua.

Por último, la Guía recalca la importancia de establecer las responsabilidades y autorizaciones correspondientes a cada uno de los procesos anteriores. Las responsabilidades deben estar asignadas a todo el personal involucrado en alguno de los procesos y se tiene que reflejar y documentar en descripciones de puestos de trabajo y declaraciones similares cuando corresponda. Todas las responsabilidades tienen que estar documentadas y reflejadas en los documentos..

The content of this article is intended to provide a general guide to the subject matter. Specialist advice should be sought about your specific circumstances.

[View Source]